La semana pasada (el 26/07/2022) recorrió los correos de la mayoría de los administradores de prestashop un day 0 (Vulnerabilidad en Prestashop).

Este bug queda solucionado con la nueva versión 1.7.8.7 para que no te infecten.

Dónde se encuentra la vulnerabilidad.

Se encuentra en la gestión de temas, más específicamente dentro de los archivos de caché. Y a través de ello la modificación de las pasarelas de pago.

Proteger tu prestashop.

Actualizar prestashop

La opción más sencilla y funcional. A partir de la versión 1.7.8.7 esta vulnerabilidad está solucionada.

Sí, muchas veces actualizar no es una tarea sencilla por temas, módulos y personalizaciones no compatibles o que necesitan verificar compatibilidad.

Proteger sin actualizar

En el caso de que tengas un prestashop en su versión 1.7.x podemos parchear el problema de una manera, modificando un solo archivo 👉 ../config/smarty.config.inc.php

Y modificar este código:

if (Configuration::get('PS_SMARTY_CACHING_TYPE') == 'mysql') {

include _PS_CLASS_DIR_.'Smarty/SmartyCacheResourceMysql.php';

$smarty->caching_type = 'mysql';

}

Por este:

/**if (Configuration::get('PS_SMARTY_CACHING_TYPE') == 'mysql') {

include _PS_CLASS_DIR_.'Smarty/SmartyCacheResourceMysql.php';

$smarty->caching_type = 'mysql';

}*//

Es simplemente comentarlo, estas líneas suelen estar entre la 43/46

Comprobar seguridad

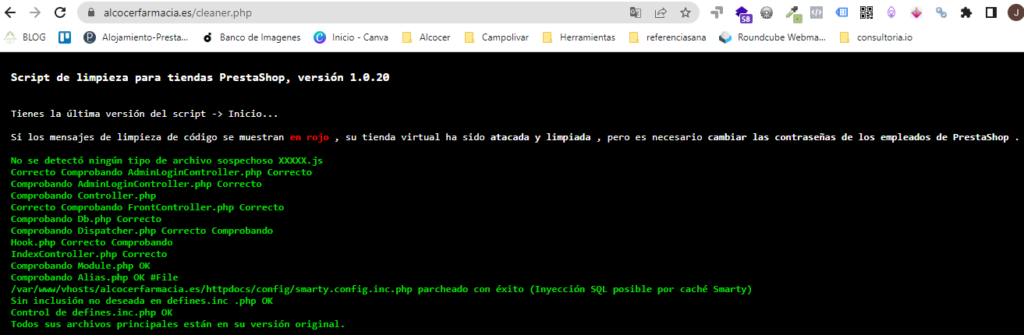

Para comprobar que todo está correcto y que no hemos sido atacados, te dejo un enlace a un cleaner. Contiene un archivo cleaner.php. Añádelo a la raíz de tu prestashop a través de ftp o tu gestor de archivos y ejecútalo desde el navegador.

Como se explica en pantalla, si hay algún archivo comprometido aparecerá en rojo y en caso contrario en verde.

También podrás encontrar líneas en naranja que son avisos de módulos no nativos para que compruebes que todos los que están ahí son los que tienes instalados.

En caso de que aparezcan líneas rojas, vuelve a ejecutar el cleaner para comprobar que los archivos dañados se han recuperado.

Una vez comprobado, no olvides borrar el archivo cleaner.php para evitar ejecuciones no controladas.

Información obtenida del hilo de fórum de prestashop oficial, vulnerabilidad señalada en github de prestashop.

Si tienes dudas o quieres que te asesore en el proceso puedes ponerte en contacto conmigo 👇